Documentación Gophish

navegación

Como configurar un servidor de correo electrónico SMTP que funcione para probas de phishing en 2022

Estás pensando en configurar a túa propia campaña de probas de phishing este ano?

A Enxeñaría Social converteuse nunha ameaza aínda maior en 2022 e estás pensando en formas de abordala.

Non obstante, as mitigacións que a industria puxo en marcha dificultaron isto máis que nunca.

Para comezar necesitarás algunhas cousas.

Necesitas un servidor de correo electrónico SMTP válido.

Isto pode ser un reto xa que a maioría dos provedores de nube bloquean o tráfico SMTP.

Tamén necesitas un panel para rastrexar e analizar os teus descubrimentos de enxeñería social.

Isto permitirache ver o progreso e informarlle ao equipo executivo.

A súa configuración pode levar semanas de traballo máis probas, o que suman miles de dólares en man de obra.

É por iso que creamos esta guía para mostrarche como podes configurar un servidor SMTP en provedores de hospedaxe que non bloquean SMTP.

Ao final desta guía, saberás como configurar e protexer ese servidor para que poida enviar mensaxes.

Ademais, saberás como quentar o enderezo IP que está a usar o servidor para que as mensaxes entreguen.

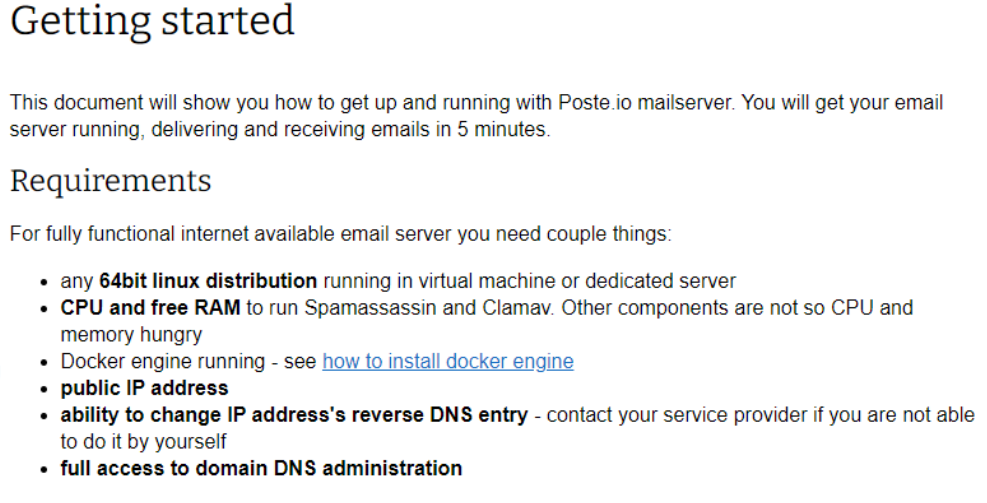

Usaremos unha ferramenta chamada Poste.io para axudar na configuración do servidor de correo.

Tamén che mostraremos como configurar un panel de phishing que podes usar para rastrexar e analizar os teus descubrimentos.

Temos un panel de control que aproveita GoPhish en Amazon Web Services listo para lanzar.

Podes activar e desactivar este panel segundo queiras xestionar e analizar as túas campañas de proba de phishing.

Como configurar o seu servidor SMTP

En primeiro lugar, terás que obter un VPS dun provedor que permita o tráfico SMTP.

Isto significa Contabo, Hetzner, LunaNode, BuyVM ou Scaleway.

Imos usar Contabo neste exemplo.

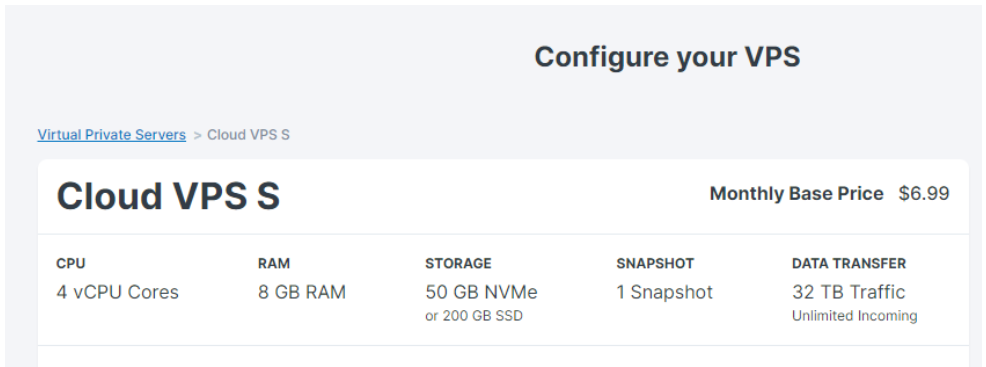

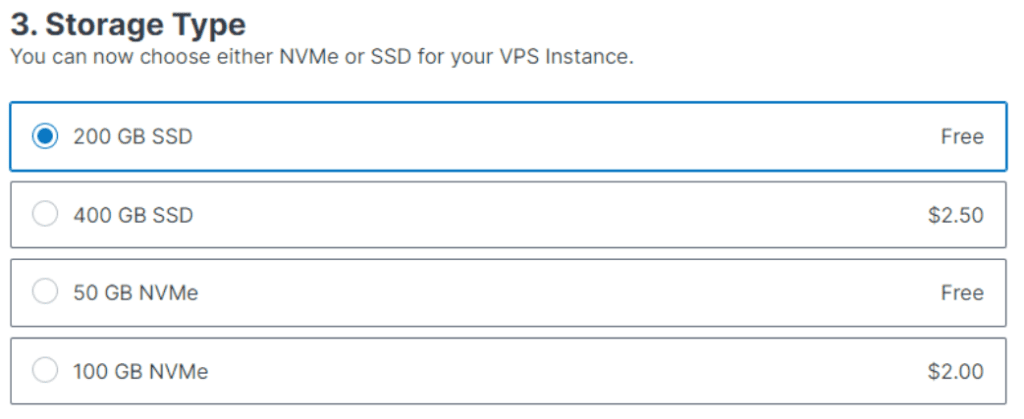

- Crea unha conta en Contabo con polo menos 4 GB de RAM e 80 GB de espazo de almacenamento.

Pulse AQUÍ para abrir unha máquina virtual de Contabo coa configuración preseleccionada.

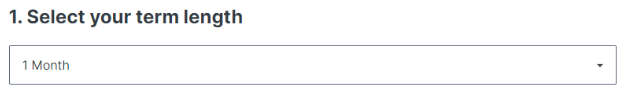

- Podes escoller o termo que se adapte ao teu caso de uso.

O noso equipo utiliza condicións mensuais a non ser que teñamos un acordo de caso de uso máis longo para probas de phishing.

- A continuación, quererás escoller a rexión que estea máis próxima á organización que probarás.

Neste caso, usarei US East en Contabo.

- O VPS que utilizas para aloxar o teu servidor SMTP debe ter polo menos 4 GB de RAM e polo menos 80 GB de espazo de almacenamento.

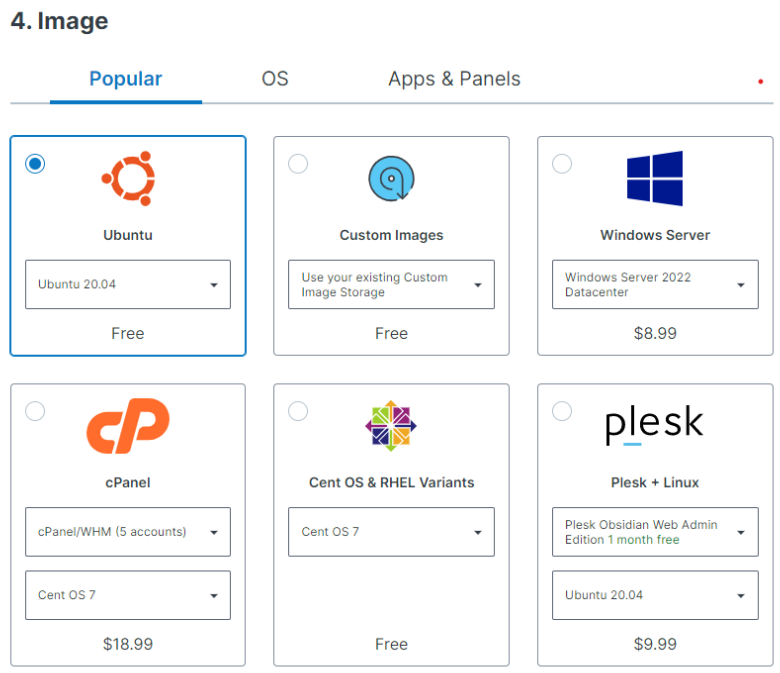

- Entón quererá escoller o sistema operativo, seleccione Ubuntu 20.04 para garantir a compatibilidade.

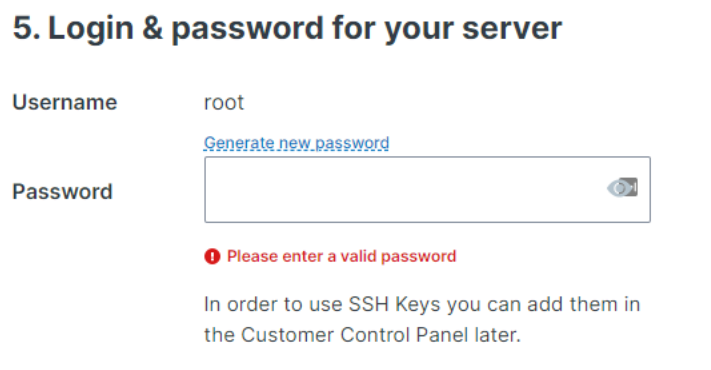

6. Seleccione un contrasinal que utilizará para acceder ao seu servidor mediante SSH. Podes xerar un contrasinal seguro aquí: https://passwordsgenerator.net/

Asegúrate de almacenar isto nun xestor de contrasinais como LastPass para referencia futura.

- Asegúrate de ter asignado polo menos un enderezo IP público.

8. Podes deixar os valores predeterminados para Addons e Server Quantity en Contabo.

- Despois diso, terás que iniciar sesión ou crear unha conta.

- Unha vez que inicie sesión, pague a tarifa mensual polo servizo.

- Despois de pagar, recibirás un correo electrónico de confirmación unha vez que o servidor estea configurado.

- A continuación iniciaremos sesión no servidor e comezaremos a configurar o teu servidor SMTP mediante Poste.io.

Necesitarás usar o nome de usuario (raíz) e o contrasinal que xeraches anteriormente para iniciar sesión no servidor a través de SSH.

13. Podes conectarte co teu cliente SSH preferido, como MobaXTerm ou PuTTY.

Unha vez que inicie sesión no servidor, quererá navegar a Poste.io e executar os seguintes pasos:

- Instala Docker Engine no teu servidor Ubuntu usando as instrucións co script de inicio rápido aquí:

curl -fsSL https://get.docker.com -o get-docker.sh

sudo sh get-docker.sh

- Tamén pode instalar Docker Engine usando os seguintes comandos se o script de inicio rápido non funciona para a súa distribución Ubuntu:

update sudo apt-get

sudo apt-get install \

certificados ca \

rizo \

gnupg \

lanzamento lsb

curl -fsSL https://download.docker.com/linux/ubuntu/gpg | sudo gpg –dearmor -o /usr/share/keyrings/docker-archive-keyring.gpg

eco \

"deb [arch=$(dpkg –print-architecture) signed-by=/usr/share/keyrings/docker-archive-keyring.gpg] https://download.docker.com/linux/ubuntu \

$(lsb_release -cs) estable” | sudo tee /etc/apt/sources.list.d/docker.list > /dev/null

update sudo apt-get

sudo apt-get install docker-ce docker-ce-cli containerd.io docker-compose-plugin

- Verifique que Docker Engine estea a executarse co seguinte comando que debería emitir Hello World e, a continuación, apagar o contedor Docker:

sudo docker run hello-world

17. Descarga e executa o Dockerfile desde Poste.io desde https://poste.io/doc/getting-started usando o comando a continuación.

$ docker run \

–net=host \

-e TZ=América/ Nova_York \

-v /dir-seus-datos/datos:/datos\

–nome “servidor de correo” \

-h "mail.yourphishdomain.com" \

-t analóxico/poste.io

Hai algunhas modificacións que queres facer neste comando:

- -e TZ=América/ Nova_York Establece o fuso horario para a data hora correcta

- -v /your-data-dir/data:/datos Monta o directorio de datos do sistema host. Base de datos de usuarios, correos electrónicos, rexistros, todo acabará neste directorio para facilitar a copia de seguridade.

- -nome"servidor de correo" Executar poste.io como contedor cun nome definido

- -h "mail.yourphishdomain.com" Nome de host para o teu servidor de correo de proba de phishing

Poste.io encargarase de configurar as medidas de seguridade máis recentes, TLS, SPF, DKIM e DMARC no teu nome.

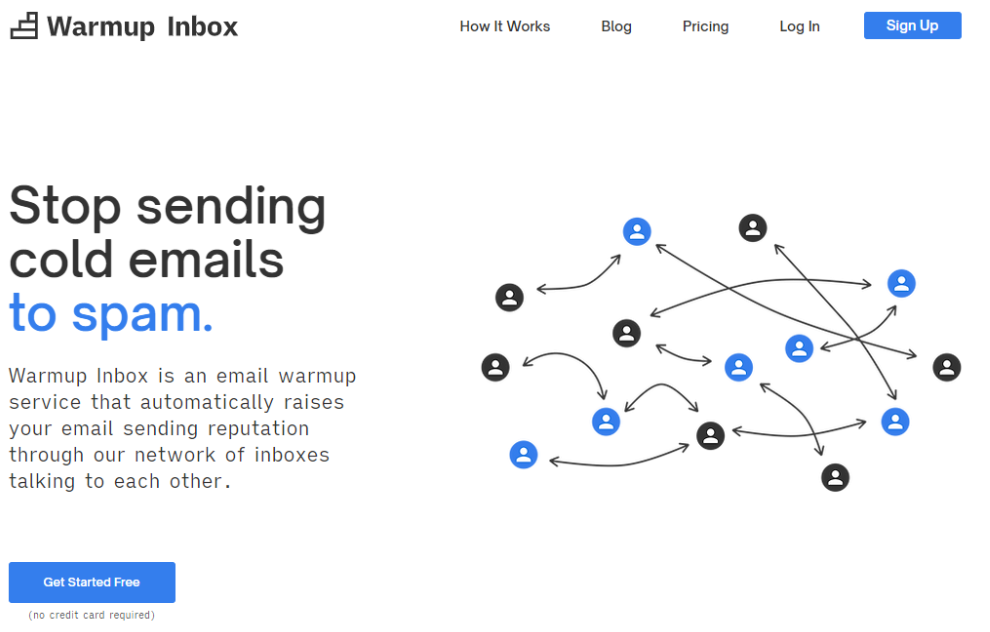

- Use unha ferramenta IP Warming durante polo menos 72 horas antes das campañas de proba de phishing.

Lemlist é de $ 29/mes e WarmupInbox é de $ 9/mes, consulte SOP de quecemento IP para obter máis información.

Consulte a nosa guía "Como quentar unha IP" para coñecer as consideracións sobre o quecemento da IP.

SOP: Como quentar unha IP para un novo servidor de correo electrónico

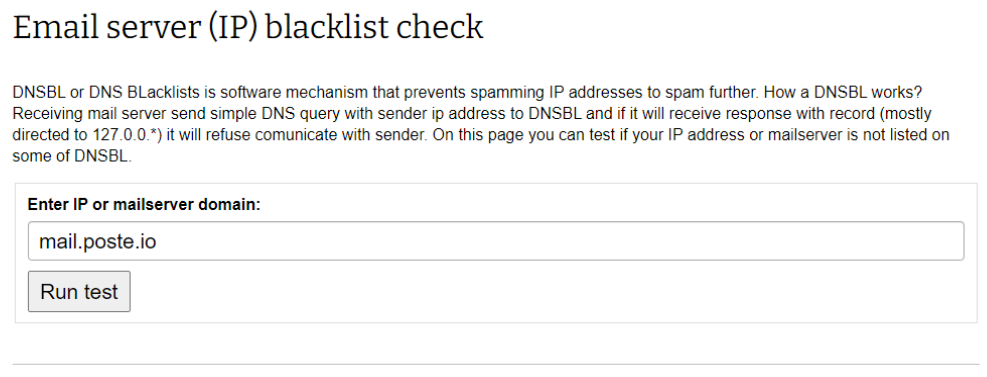

- Rastrexa a reputación de IP usando poste.io/dnsbl, mxtoolbox.com/blacklists.aspx ou dnsbl.info.

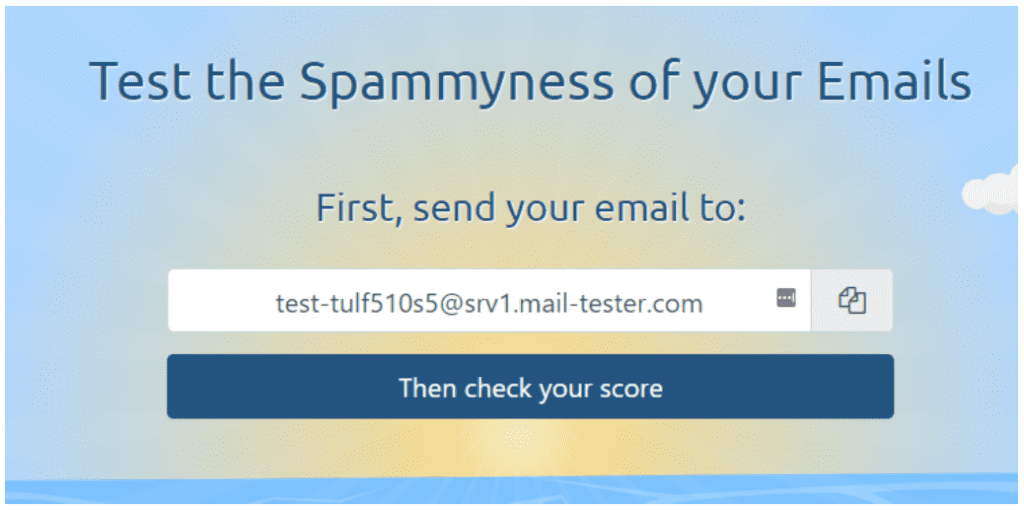

20. Proba o servidor de correo e os modelos de correo electrónico usando mail-tester.com para mellorar a entrega.

Como configurar o teu panel de probas de phishing

21. Cree ou inicie sesión na súa conta de AWS

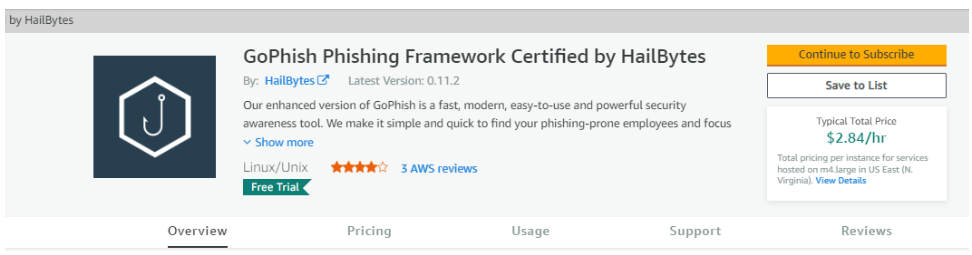

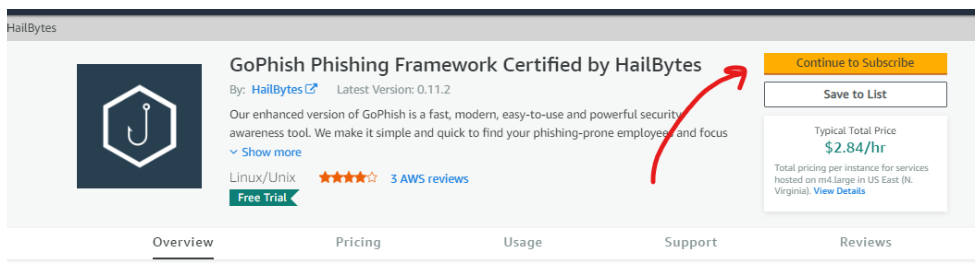

22. Visita o listado do mercado GoPhish

23. Comeza unha proba gratuíta coa listaxe do mercado

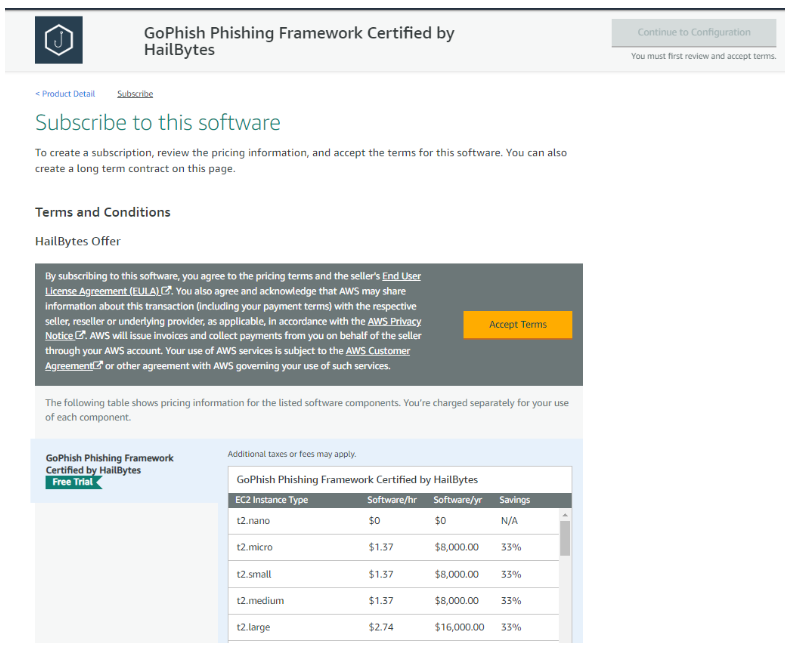

24. Acepte os termos e proporcione un servidor GoPhish na súa conta de AWS. Se estás a crear unha conta nova, Amazon verificará a túa conta e enviarache a verificación por correo electrónico.

25. Inicie sesión no seu panel de control de GoPhish usando o seu nome de usuario e ID de instancia.

26. Configura o teu perfil de envío para usar o teu novo servidor SMTP de Poste.io en Contabo.

Detalles da conexión SMTP

- anfitrión: mail.yourphishdomain.com

- Porto: 465 (requírese TLS), 587 alternativamente (requírese STARTTLS)

- autenticación necesaria

- nome de usuario é o enderezo de correo electrónico completo nome de usuario@example.com

- 27. Configura a túa primeira campaña.

- 28. Envía a túa primeira campaña

Tes preguntas? Podes ver a nosa documentación de GoPhish aquí ou contactar connosco para obter axuda en support@hailbytes.com

PREGUNTAS MÁIS FRECUENTES

- anfitrión: mail.yourphishdomain.com

- Porto: 465 (requírese TLS), 587 alternativamente (requírese STARTTLS)

- autenticación necesaria

- nome de usuario é o enderezo de correo electrónico completo nome de usuario@example.com

- 27. Configura a túa primeira campaña.

- 28. Envía a túa primeira campaña

Tes preguntas? Podes ver a nosa documentación de GoPhish aquí ou contactar connosco para obter axuda en support@hailbytes.com